Что означает полный доступ

Полный доступ

3.5 полный доступ: Результат взлома, обеспечивающий проход жесткого испытательного шаблона регламентированных размеров через проделанное в образце отверстие, удаление или открытие двери на ширину не менее 300 мм.

Смотри также родственные термины:

46 полный доступ (к банковским ценностям): Результат взлома, обеспечивающий проход жесткого испытательного шаблона регламентированных размеров через проделанное в образце для испытаний банковского защитного средства отверстие, удаление или открытие двери банковского защитного средства на ширину не менее 300 мм.

3.11 полный доступ жалюзи-роллеты: Результат взлома, обеспечивающий проникание в защищаемое помещение и характеризующийся образованием отверстия, через которое может проходить один из шаблонов полного доступа (по ГОСТ Р 50862) или подъем полотна на высоту не менее 300 мм.

3.11 полный доступ жалюзи-роллеты: Результат взлома, обеспечивающий проникание в защищаемое помещение и характеризующийся образованием отверстия, через которое может проходить один из шаблонов полного доступа (по ГОСТ Р 50862) или подъем полотна на высоту не менее 300 мм.

3.10 полный доступ жалюзи-роллеты: Результат взлома, обеспечивающий проникновение в защищаемое помещение и характеризующийся образованием отверстия, через которое может проходить один из шаблонов полного доступа (см. ГОСТ Р 50862) или подъем полотна на высоту не менее 300 мм.

Полезное

Смотреть что такое «Полный доступ» в других словарях:

Полный доступ к банковским ценностям — результат взлома, обеспечивающий проход жесткого испытательного шаблона регламентированных размеров через проделанное в образце для испытаний банковского защитного средства отверстие, удаление или открытие двери банковского защитного средства. См … Финансовый словарь

полный доступ (к банковским ценностям) — Результат взлома, обеспечивающий проход жесткого испытательного шаблона регламентированных размеров через проделанное в образце для испытаний банковского защитного средства отверстие, удаление или открытие двери банковского защитного средства на… … Справочник технического переводчика

полный доступ жалюзи-роллеты — 3.11 полный доступ жалюзи роллеты: Результат взлома, обеспечивающий проникание в защищаемое помещение и характеризующийся образованием отверстия, через которое может проходить один из шаблонов полного доступа (по ГОСТ Р 50862) или подъем полотна… … Словарь-справочник терминов нормативно-технической документации

полный доступ (к банковским ценностям) — 46 полный доступ (к банковским ценностям): Результат взлома, обеспечивающий проход жесткого испытательного шаблона регламентированных размеров через проделанное в образце для испытаний банковского защитного средства отверстие, удаление или… … Словарь-справочник терминов нормативно-технической документации

Доступ к сети Интернет — способ взаимодействия пользователей с сетью Internet. Универсальным способом доступа является непосредственное взаимодействие с сетью в соответствии с протоколом TCP/IP. В этом случае пользователь получает полный доступ к Internet через местный… … Финансовый словарь

Доступ к среде передачи — Доступ к сети Интернет способ взаимодействия пользователей с сетью Internet. Универсальным способом доступа является непосредственное взаимодействие с сетью в соответствии с протоколом TCP/IP. В этом случае пользователь получает полный доступ к… … Финансовый словарь

Полный root — (Хакеры) Издание 2006 года Жанр: роман Автор: Александр Чубарьян Язык оригинала: русский Публикация … Википедия

доступ — 3.4 доступ (access): Право, возможность, средства для поиска, извлечения или использования информации. Источник: ГОСТ Р ИСО 15489 1 2007: Система стандартов по и … Словарь-справочник терминов нормативно-технической документации

Полный перебор — У этого термина существуют и другие значения, см. Перебор. Полный перебор (или метод «грубой силы», англ. brute force) метод решения математических задач. Относится к классу методов поиска решения исчерпыванием всевозможных… … Википедия

Разрешения NTFS

Под разрешением NTFS понимается правило, связанное с объектом (файлом, папкой) и используемое для управления доступом пользователей к этому объекту. При этом под пользователем понимается не только пользователь-человек как таковой, но и программы, запущенные от его имени (под его учетной записью).

Стандартные разрешения

Разрешения для папок имеют ту особенность, что они определяют возможные действия как для самих папок, так и для содержащихся внутри них файлов и подпапок. Ниже в таблице показано, что это могут быть за разрешения.

Стандартные разрешения NTFS для папок:

| Разрешение | Допускаемые действия |

|---|---|

| Чтение (Read) | Разрешается просматривать вложенные папки и файлы, а также их свойства: имя владельца, разрешения и атрибуты (такие как «только чтение», «скрытый», «архивный» и «системный») |

| Запись (Write) | Разрешается создавать и размещать внутри папки новые файлы и подпапки, а также изменять атрибуты папки и просматривать ее свойства: владельца и разрешения |

| Список содержимого папки (List folder contents) | Дает право просматривать имена содержащихся в папке файлов и вложенных подпапок |

| Чтение и выполнение (Read&Execute) | Позволяет получить доступ к файлам в подпапках, даже если нет доступа к самой папке. Кроме того разрешает те же действия, что предусмотрены для разрешений «Чтение» и «Список содержимого папки» |

| Изменение (Modify) | Разрешает все действия, предусмотренные для разрешений «Чтение» и «Чтение и выполнение» + разрешает удаление папки |

| Полный доступ (Full control) | Предоставляет полный доступ к папке. Это значит, что допускаются все действия, предусмотренные всеми перечисленными выше разрешениями. Дополнительно позволя- ется становиться владельцем папки и изменять ее разрешения |

| Особые Permission) | Задает набор специальных разрешений, отличающийся от стандартных и перечисленных ниже |

Разрешения для файлов имеют те же названия, но смысл их несколько отличается.

Стандартные разрешения NTFS для файлов:

| Разрешение | Допускаемые действия |

|---|---|

| Чтение (Read) | Разрешается чтение файла, а также просмотр его свойств: имя владельца, разрешений и атрибутов |

| Запись (Write) | Разрешается перезапись файла, изменение его атрибутов, а также просмотр его владельца и разрешений |

| Чтение и выполнение (Read&Execute) | То же что и «Чтение» + возможность запуска приложения (если файл исполняемый) |

| Изменение (Modify) | Допускает изменение и удаление файла + то, что предусмотрено разрешениями «Запись» и «Чтение и выполнение» |

| Полный доступ (Full control) | Предоставляет полный доступ к файлу. Это значит, что допускаются все действия, предусмотренные всеми перечис- ленными выше разрешениями. Дополнительно позволяется становиться владельцем файла и изменять его разрешения |

| Особые Permission) | Задает набор специальных разрешений, отличающийся от стандартных и перечисленных ниже |

Специальные разрешения

Если стандартные разрешения предназначены для общих случаев, для быстрого и удобного назначения прав доступа, то специализированные права доступа позволяют подойти к этому делу более ответственно.

При этом можно изменить стандартный набор разрешений так, как будет необходимо. Описание специализированных разрешений как для папок, так и для файлов показано в таблице ниже.

Специальные разрешения NTFS для файлов и папок:

| Разрешение | Описание |

|---|---|

| Обзор папок / Выполнение файлов | Для папок. Разрешение «Обзор папок» позволяет или запрещает перемещение по структуре папок в поисках других файлов или папок. Причем это допускается даже в тех случаях, когда пользователь не обладает разрешением на доступ к просматриваемым папкам. Для разрешения «Обзор папок» имеется одно ограничение: оно действительно только в том случае, если группа или пользователь не обладает правом «Обход перекрестной проверки», устанавливаемым в оснастке «Групповая политика». (По умолчанию правом «Обход перекрестной проверки» наделена группа «Все»). Для файлов. Разрешение «Выполнение файлов» позволяет или |

| Содержание папки / Чтение данных | Для папок. Разрешение «Содержание папки» позволяет или запрещает просмотр имен файлов и подпапок, содержащихся в папке. Это разрешение относится только к содержимому данной папки и не означает, что имя самой этой папки также должно включаться в список. Для файлов. Разрешение «Чтение данных» позволяет или |

| Чтение атрибутов | Разрешает или запрещает просмотр таких атрибутов файла или папки, как «Только чтение» и «Скрытый» |

| Чтение атрибутов | Разрешает или запрещает просмотр дополнительных атрибутов файла или папки. Дополнительные атрибуты определяются программами и могут различаться для разных программ |

| Создание файлов / Запись данных | Для папок. Разрешение «Создание файлов» позволяет или запрещает создание файлов в папке (применимо только к папкам). Для файлов. Разрешение «Запись данных» позволяет или. запрещает внесение изменений в файл и запись поверх имеющегося содержимого |

| Создание папок / Дозапись данных | Для папок. Разрешение «Создание папок» позволяет или запрещает создание папок внутри папки (применимо только к папкам). Для файлов. Разрешение «Дозапись данных» позволяет или запрещает внесение данных в конец файла, но не изменение, удаление или замену имеющихся данных (применимо только к файлам) |

| Запись атрибутов | Разрешает или запрещает смену таких атрибутов файла или папки, как «Только чтение» и «Скрытый». При этом разрешение «Запись атрибутов» не подразумевает права на создание или удаление файлов или папок: разрешается только вносить изменения в их атрибуты |

| Запись дополнительных атрибутов | Разрешает или запрещает смену дополнительных атрибутов файла или папки. Дополнительные атрибуты определяются программами и могут различаться для разных программ. Разрешение «Запись дополнительных атрибутов» не подразумевает права на создание или удаление файлов или папок: разрешается только вносить изменения в их атрибуты |

| Удаление | Разрешает или запрещает удаление файла или папки. Если для файла или папки отсутствует разрешение «Удаление», то объект все же можно удалить при наличии разрешения «Удаление подпапок и файлов» для родительской папки |

| Удаление подпапок и файлов | Это разрешение применяется только к папкам. Оно позволяет или запрещает удаление подпапок и файлов внутри папки даже в тех случаях, когда отсутствует разрешение «Удаление» |

| Чтение разрешений | Разрешает или запрещает чтение разрешений на доступ к файлу или папке (т.е. разрешений «Полный доступ», «Чтение» и «Запись») |

| Смена разрешений | Разрешает или запрещает смену разрешений на доступ к файлу или папке (таких как «Полный доступ», «Чтение» и «Запись») |

| Смена владельца | Разрешает или запрещает вступать во владение файлом или папкой. Привилегия владельца состоит в том, что он всегда может изменять разрешения на доступ к файлу или папке, независимо от любых разрешений, защищающих этот файл или папку |

| Синхронизация | При одновременном доступе к одним и тем же папкам (файлам) данное разрешение позволяет или запрещает ожидание различными потоками файлов или папок и синхронизацию их с другими потоками. Это разрешение применимо только к программам, выполняемым в многопоточном режиме с несколькими процессами |

Разрешения для файлов и папок

В таблице также можно увидеть, что стандартные разрешения «Список содержимого папки» и «Чтение и выполнение» включают в себя одинаковый перечень особых разрешений. Тем не менее разница все-таки есть, а заключается она в том, что наследуются эти разрешения по разному. Так, разрешение «Список содержимого папки» наследуется только папками и отображается только при просмотре разрешений на доступ к папкам. Файлами это разрешение не наследуется.

Что касается разрешения «Чтение и выполнение», то оно наследуется как папками, так и файлами. Отображается оно также при просмотре разрешений на доступ как к папкам, так и к файлам.

В этой связи следует отметить, что пользователи, которым разрешен полный доступ к папке, могут удалять любые файлы в этой папке, независимо от установленных для них разрешений.

Вхождение специальных разрешений в стандартные разрешения.

Права доступа к файлам и папкам

Если у файлов на сервере не установлены соответствующие права, то злоумышленник может получить доступ к файлам и сайту.

В этой статье вы узнаете о правах доступа, и как их использовать для увеличения безопасности сайта.

Установка достаточных прав не поможет спастись от всех атак, но сделает сайт гораздо более защищенным. Используйте этот способ защиты сайта вместе с другими способами.

Что такое права доступа

Права доступа состоят из двух категорий — Действия и Группы пользователей.

Права доступа состоят из 3-х цифр:

Каждой цифре соответствует действие или несколько действий:

Например, право доступа 644 означает, что у Пользователя есть право читать и записывать в файл информацию, у Группы есть право просматривать файл, и у Мира есть право просматривать файл.

Самое меньшее право, которое можно дать файлу — 444, то есть Пользователь, Группа и Мир могут только читать содержимое файла.

Вы можете запомнить только цифры, соответствующие чтению, записи и исполнению, остальные цифры (действия) равняются сумме этих действий.

Например, если вы хотите дать Пользователю полный доступ к файлу, Группе — чтение и запись, Миру — только чтение, то права доступа к файлу будут выглядеть так:

Права доступа к этому файлу будут 764.

Если вы смотрите на файлы через FTP или SSH, права доступа выглядят по-другому, :

Буквы означают действия: r = read (чтение), w = write (запись), x = execute (исполнение).

d означает директория; «—» означает отсутствие прав (или отсутствие директории, т.е. файл).

В этом случае у первых трех папок стоят права 700, у всех остальных файлов — права 700, кроме файла wp-config.php, у которого права доступа 600.

Какие права доступа дать файлам и папкам

Если вы получили сообщение об ошибке доступа, вам нужно изменить права на доступ к соотвествующему файлу или папке.

Минимальные права, рекомендованные Кодексом Вордпресс:

Для некоторых файлов и папок можно установить более сильные ограничения:

Права доступа к файлам есть только на Linux и Unix серверах, на серверах Windows их нет.

Как изменить права доступа

1. Можно автоматически установить права доступа ко всем файлам и папкам в файле wp-config.php:

2. Зайдите в файл-менеджер на хостинг-панели:

Нажмите правой кнопкой на папке или файле, выберите Изменить атрибуты:

На других хостингах может быть другой интерфейс, но делается аналогично.

3. Другой способ изменить права доступа — через FTP клиент. Подключитесь к своему серверу, выберите нужный файл, нажмите правую кнопку мыши:

Поставьте галочки, числовое значение изменится автоматически, и наоборот.

4. Еще один способ — изменить права доступа через SSH. Откройте терминал, введите эти команды.

Замените /путь/к/вашей/папке/ и /путь/к/вашему/файлу/ на свой адрес. В этом примере папка получила права доступа 755, файл получил права доступа 644.

Надеюсь, статья была полезна, оставляйте комментарии.

Права доступа к файлам и папкам простым языком.

На просторах России много фирм и мелких предприятий не имеют в штате своего системного администратора на постоянной основе или приходящего время от времени. Фирма растёт и рано или поздно одной расшаренной папки в сети, где каждый может делать что захочет, становится мало. Требуется разграничение доступа для разных пользователей или групп пользователей на платформе MS Windows. Линуксоидов и опытных админов просьба не читать статью.

Но данная статья написана для тех, кто решил пока мучаться самостоятельно, не применяя современные программные решения. Попытаюсь объяснить хотя бы как правильно реализовывать разграничение прав.

Прежде чем начать хотелось бы разжевать пару моментов:

Приготовление.

В Проводнике уберите упрощённый доступ к нужным нам вещам.

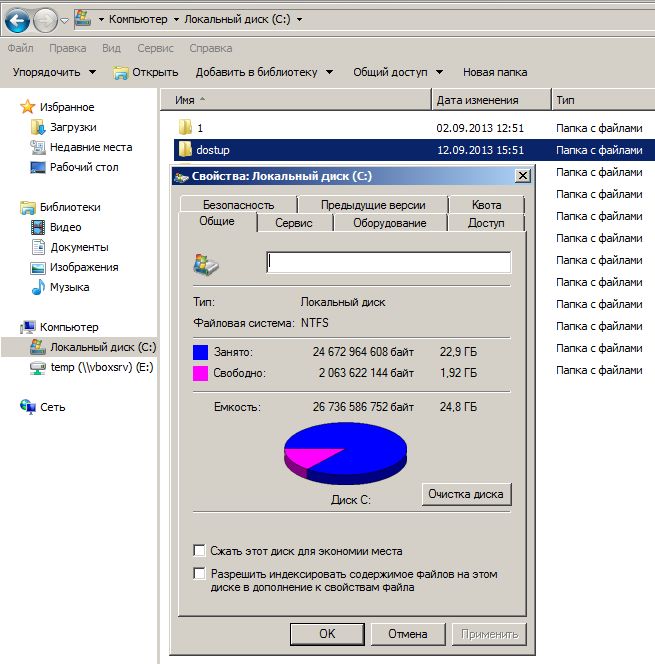

Создайте на вашем компьютере WinServer папку, которая будет хранить ваше богатство в виде файлов приказов, договоров и так далее. У меня, как пример, это будет C:\dostup\. Папка обязательна должна быть создана на разделе с NTFS.

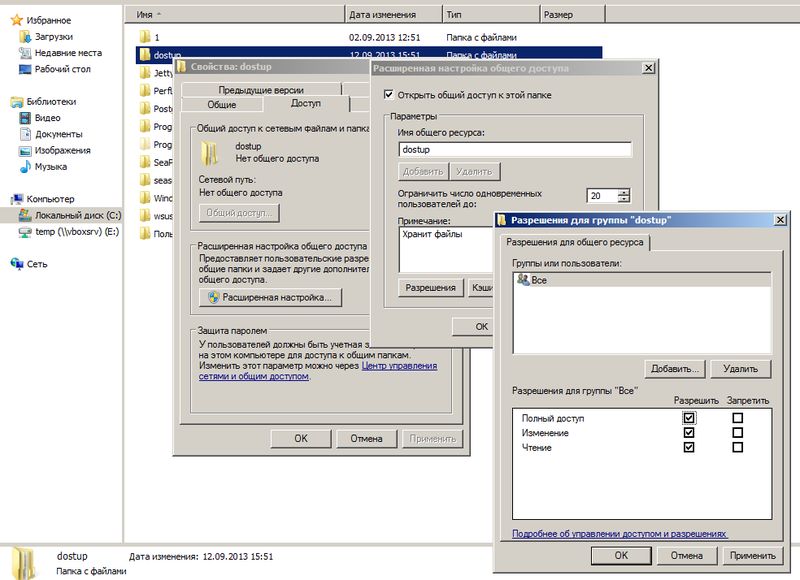

Доступ по сети.

И самое главное! Выдать папку в доступ с полным разрешением для всех! Да да! Вы не ослышались. А как же разграничение доступа?

Мы разрешаем по локальной сети всем подсоединяться к папке, НО разграничивать доступ будем средствами безопасности, сохраняемые в файловой системе NTFS, на которой расположена наш каталог.

Пользователи и группы безопасности.

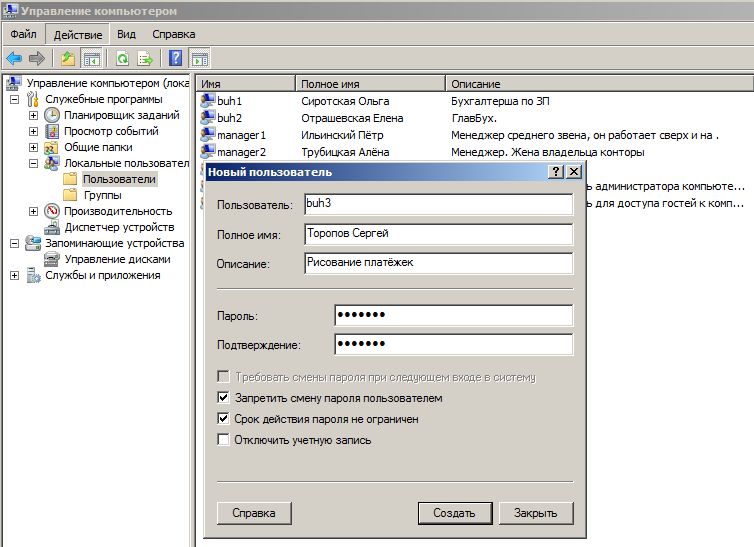

Нужно создать необходимые учётные записи пользователей. Напоминаю, что если на многочисленных ваших персональных компьютерах используются различные учётные записи для пользователей, то все они должны быть созданы на вашем «сервере» и с теми же самыми паролями. Этого можно избежать, только если у вас грамотный админ и компьютеры в Active Directory. Нет? Тогда кропотливо создавайте учётные записи.

Чуть ниже будет объяснено «наложение прав» на каталоги и файлы, но сейчас главное понять одну мысль. Права на папки или файлы будут предоставляться группам, которые образно можно сравнить с контейнерами. А группы уже «передадут» права включённым в них учётным записям. То есть нужно мыслить на уровне групп, а не на уровне отдельных учётных записей.

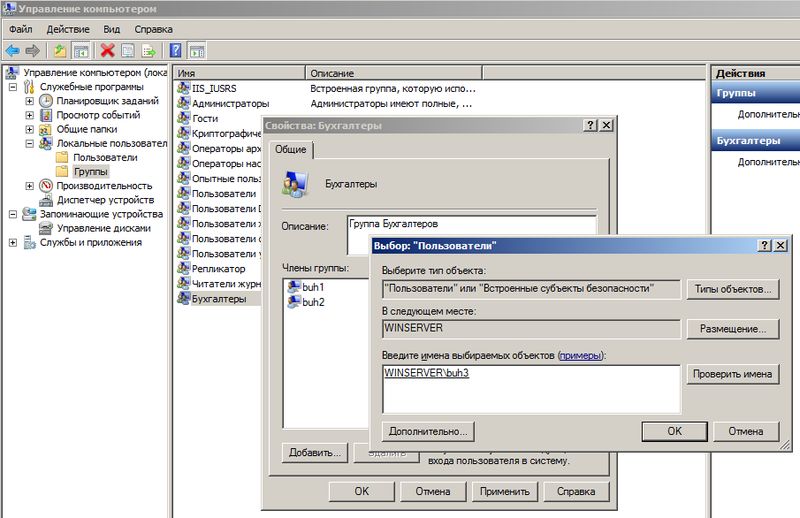

Нужно включить в нужные группы нужные учётные записи. Для примера, на группе Бухгалтеры правой клавишей мыши и там Добавить в группу или Свойства и там кнопка Добавить. В поле Введите имена выбираемых объектов впишите имя необходимой учётной записи и нажмите Проверить имена. Если всё верно, то учётная запись изменится к виду ИМЯСЕРВЕРА\учётная_запись. На рисунке выше, учётная запись buh3 была приведена к WINSERVER\buh3.

Итак, нужные группы созданы и учётные записи пользователей включены в нужные группы. Но до этапа назначения прав на папках и файлах с помощью групп хотелось бы обсудить пару моментов.

Стоит ли заморачиваться с группой, если в ней будет одна учётная запись? Считаю, что стоит! Группа даёт гибкость и маневренность. Завтра вам понадобится ещё одному человеку Б дать те же права, что и определённому человеку с его учётной записью А. Вы просто добавите учётную запись Б в группу, где уже имеется А и всё!

Намного проще, когда права доступа выданы группам, а не отдельным персонам. Вам остаётся лишь манипулировать группами и включением в них нужных учётных записей.

Права доступа.

Желательно выполнять нижеперечисленные действия от встроенной учётной записи Администратор или от первой учётной записи в системе, которая по умолчанию входит в группу Администраторы.

Вот и добрались до этапа, где непосредственно и происходит магия разграничения прав доступа для различных групп, а через них и пользователям (точнее их учётным записям).

Итак, у нас есть директория по адресу C:\dostup\, которую мы уже выдали в доступ по сети всем сотрудникам. Внутри каталога C:\dostup\ ради примера создадим папки Договора, Приказы, Учёт МЦ. Предположим, что есть задача сделать:

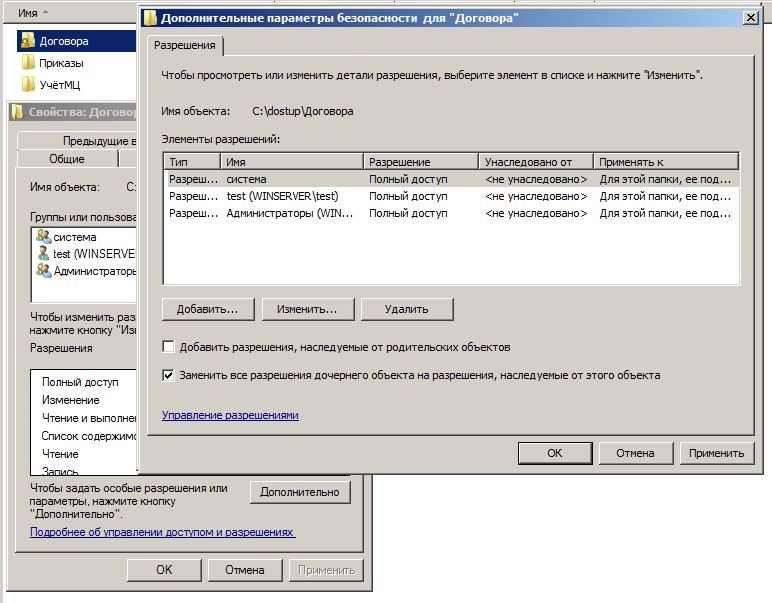

Мы прервём это наследование прав и назначим свои права-хотелки.

Теперь аккуратно удаляем лишние права, оставляя Полный доступ для Администраторов и Система. Выделяем по очереди всякие Прошедшие проверку и просто Пользователи и удаляем кнопкой Удалить.

Кнопка Добавить в данном окне Дополнительные параметры безопасности предназначена для опытных админов, которые смогут задать особые, специальные разрешения. Статья же нацелена на знания опытного пользователя.

Мы ставим галочку Заменить все разрешения дочернего объекта на разрешения, наследуемые от этого объекта и жмём Ок. Возвращаемся назад и снова Ок, чтобы вернуться к простому виду Свойства.

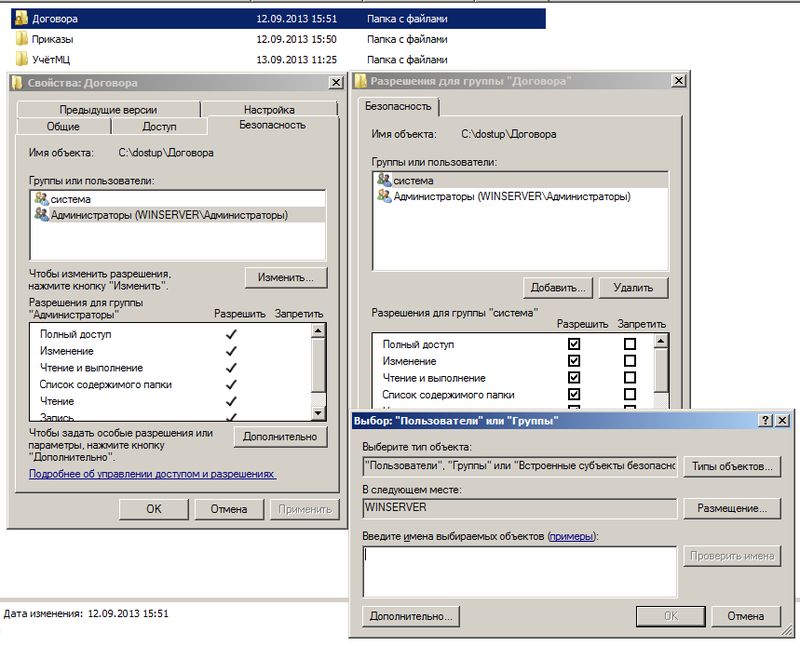

Данное окно позволит упрощённо достигнуть желаемого. Кнопка Изменить выведет окно «Разрешения для группы».

Теперь нужно всё проверить!

Следите за мыслью. Мы приказали, чтобы папка Договора не наследовала права от свого родителя dostup. Приказали дочерним папкам и файлам внутри папки Договора наследовать права от неё.

На папку Договора мы наложили следующие права доступа: группа Бухгалтеры должна только читать файлы и открывать папки внутри, а группа Менеджеры создавать, изменять файлы и создавать папки.

Следовательно, если внутри директории Договора будет создаваться файл-документ, на нём будут разрешения от его родителя. Пользователи со своими учётными записями будут получать доступ к таким файлам и каталогам через свои группы.

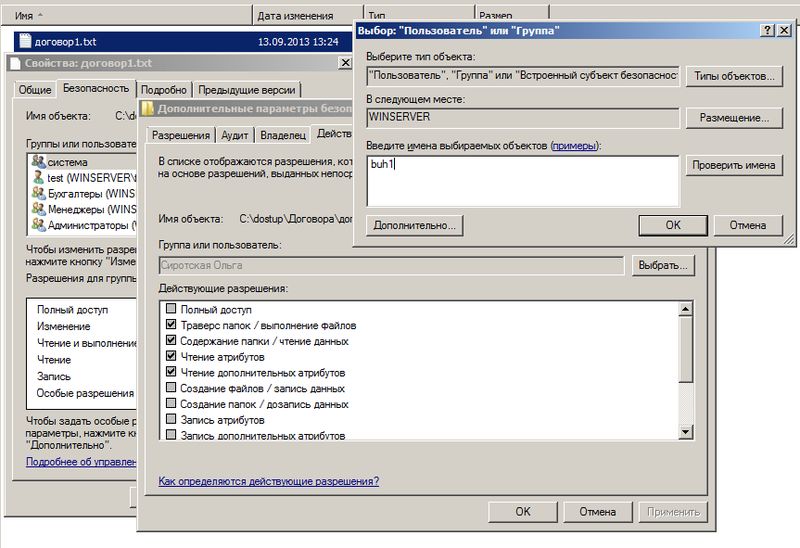

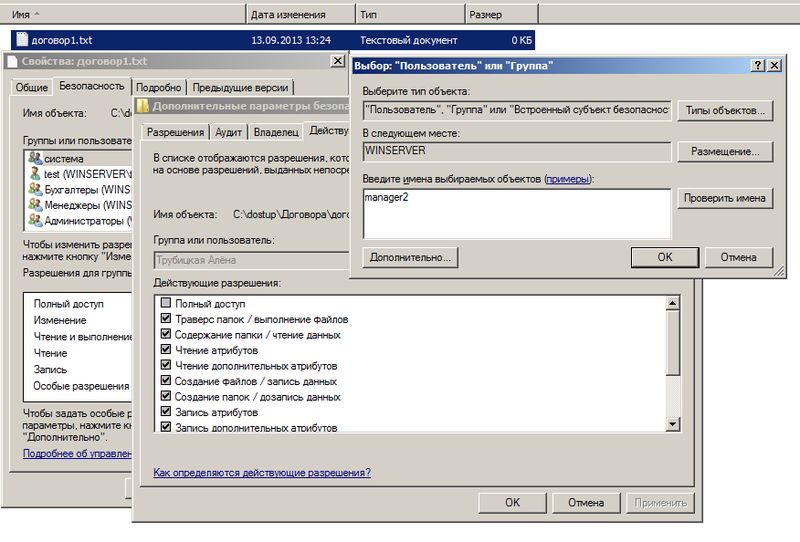

Зайдите в папку Договора и создайте тестовый файл договор1.txt

Жмём Выбрать и пишем учётную запись любого бухгалтера, к примеру buh1. Мы видим наглядно, что buh1 получил права от своей группы Бухгалтеры, которые обладают правами на чтение к родительской папке Договора, которая «распространяет» свои разрешения на свои дочерние объекты.

Пробуем manager2 и видим наглядно, что менеджер получает доступ на чтение и запись, так как входит в группу Менеджеры, которая даёт такие права для данной папки.

Абсолютно так же, по аналогии с папкой Договора, накладываются права доступа и для других папок, следуя вашему техническому заданию.

Задавайте вопросы в комментариях и спрашивайте, поправляйте.

Видеоматериал показывает частный случай, когда нужно всего лишь запретить доступ к папке, пользуясь тем, что запрещающие правила имеют приоритет перед разрешающими правила.